ItuBroker Paket Jaringan(NPB), yang mencakup NPB 1G, NPB 10G, NPB 25G, NPB 40G, NPB 100G, NPB 400G yang umum digunakan, danPort Akses Uji Jaringan (TAP), adalah perangkat keras yang dicolokkan langsung ke kabel jaringan dan mengirimkan sebagian komunikasi jaringan ke perangkat lain.

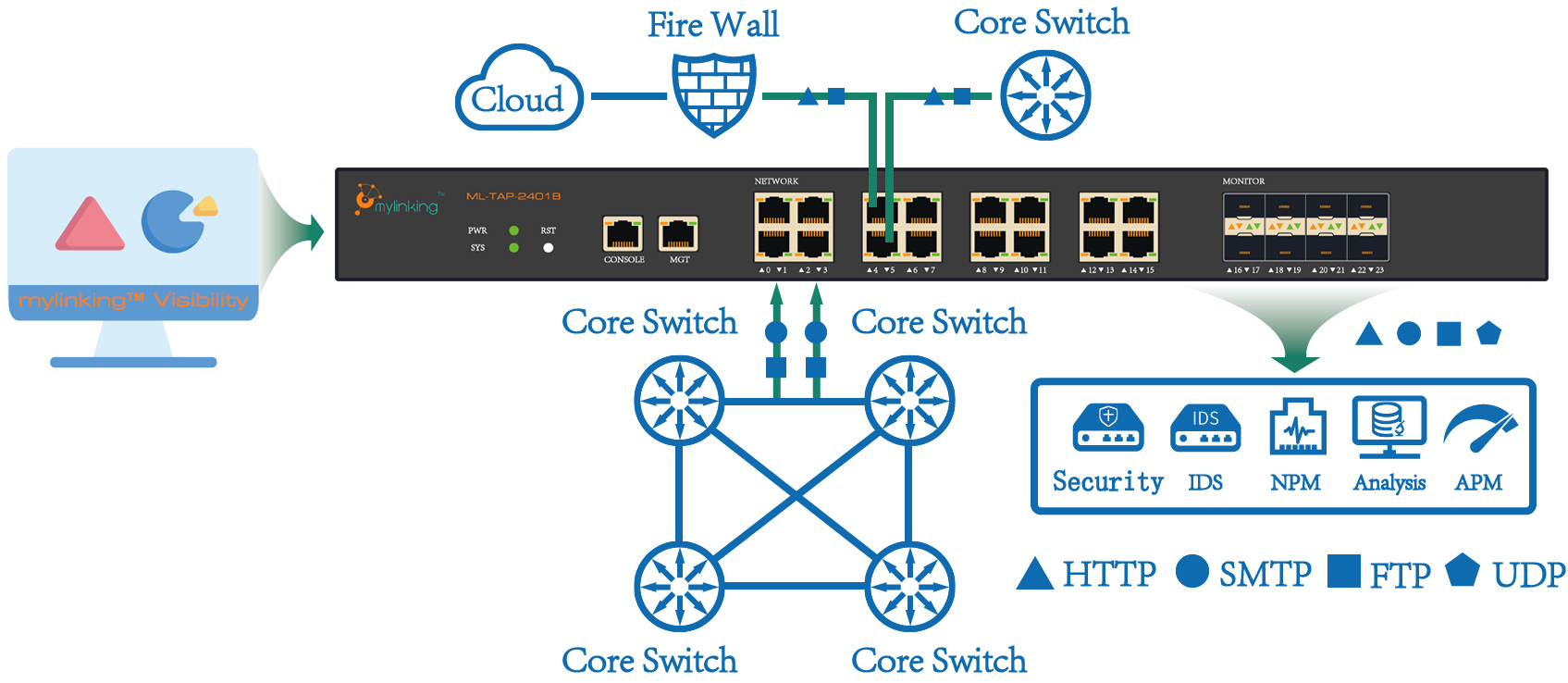

Network Packet Broker umumnya digunakan dalam sistem deteksi intrusi jaringan (IDS), detektor jaringan, dan profiler. Sesi pencermian port. Dalam mode shunting, tautan UTP yang dipantau (tautan yang tidak ditutupi) dibagi menjadi dua bagian oleh perangkat shunting TAP. Data yang di-shunting dihubungkan ke antarmuka pengumpulan untuk mengumpulkan data untuk sistem pemantauan keamanan informasi Internet.

Apa fungsi Network Packet Broker (NPB) bagi Anda?

Fitur Utama:

1. Mandiri

Ini adalah perangkat keras independen dan tidak memengaruhi beban perangkat jaringan yang ada, yang memiliki keunggulan besar dibandingkan dengan port mirroring.

Ini adalah perangkat in-line, yang artinya perangkat ini perlu dihubungkan ke jaringan melalui kabel. Namun, hal ini juga memiliki kelemahan yaitu adanya titik kegagalan, dan karena ini adalah perangkat online, jaringan yang ada perlu diinterupsi pada saat pemasangan, tergantung di mana perangkat tersebut dipasang.

2. Transparan

Transparan berarti penunjuk ke jaringan saat ini. Setelah mengakses shunt jaringan, hal itu tidak berdampak pada semua perangkat di jaringan saat ini, dan sepenuhnya transparan bagi mereka. Tentu saja, ini juga termasuk lalu lintas yang dikirim oleh shunt jaringan ke perangkat pemantauan, yang juga transparan bagi jaringan.

Prinsip kerja:

Pengalihan (distribusi) lalu lintas berdasarkan data masukan, replikasi, pengumpulan, penyaringan, transformasi data POS 10G melalui konversi protokol ke data LAN puluhan megabyte, sesuai dengan algoritma spesifik untuk penyeimbangan beban keluaran, keluaran pada saat yang sama untuk memastikan bahwa semua paket dari sesi yang sama, atau IP yang sama mengeluarkan semua paket dari antarmuka pengguna yang sama.

Fitur Fungsional:

1. Konversi protokol

Antarmuka komunikasi data Internet utama yang digunakan oleh ISP meliputi 40G POS, 10G POS/WAN/LAN, 2.5G POS, dan GE, sedangkan antarmuka penerima data yang digunakan oleh server aplikasi adalah antarmuka GE dan 10GE LAN. Oleh karena itu, konversi protokol yang biasanya disebutkan pada antarmuka komunikasi Internet terutama mengacu pada konversi antara 40G POS, 10G POS, dan 2.5G POS ke 10GE LAN atau GE, dan transfer bersama dua arah antara 10GE WAN dan 10GE LAN dan GE.

2. Pengumpulan dan distribusi data.

Sebagian besar aplikasi pengumpulan data pada dasarnya mengekstrak lalu lintas yang mereka butuhkan dan membuang lalu lintas yang tidak mereka butuhkan. Lalu lintas data dari alamat IP, protokol, dan port tertentu diekstrak dengan konvergensi lima-tuple (alamat IP sumber, alamat IP tujuan, port sumber, port tujuan, dan protokol). Saat dikeluarkan, sumber yang sama, lokasi yang sama, dan keseimbangan beban keluaran dipastikan sesuai dengan algoritma HASH tertentu.

3. Penyaringan kode fitur

Untuk pengumpulan lalu lintas P2P, sistem aplikasi mungkin hanya fokus pada beberapa lalu lintas spesifik, seperti media streaming PPStream, BT, Thunderbolt, dan kata kunci umum pada HTTP seperti GET dan POST, dll. Metode pencocokan kode fitur dapat digunakan untuk ekstraksi dan konvergensi. Pengalih mendukung penyaringan kode fitur posisi tetap dan penyaringan kode fitur mengambang. Kode fitur mengambang adalah offset yang ditentukan berdasarkan kode fitur lokasi tetap. Ini cocok untuk aplikasi yang menentukan kode fitur yang akan disaring, tetapi tidak menentukan lokasi spesifik dari kode fitur tersebut.

4. Manajemen sesi

Mengidentifikasi lalu lintas sesi dan secara fleksibel mengkonfigurasi nilai N penerusan sesi (N=1 hingga 1024). Artinya, N paket pertama dari setiap sesi diekstrak dan diteruskan ke sistem analisis aplikasi back-end, dan paket setelah N dibuang, sehingga menghemat overhead sumber daya untuk platform analisis aplikasi hilir. Secara umum, ketika Anda menggunakan IDS untuk memantau peristiwa, Anda tidak perlu memproses semua paket dari seluruh sesi; sebaliknya, Anda hanya perlu mengekstrak N paket pertama dari setiap sesi untuk menyelesaikan analisis dan pemantauan peristiwa.

5. Pencermian dan replikasi data

Splitter ini dapat mewujudkan mirroring dan replikasi data pada antarmuka output, yang memastikan akses data dari berbagai sistem aplikasi.

6. Akuisisi dan penerusan data jaringan 3G

Pengumpulan dan distribusi data pada jaringan 3G berbeda dari mode analisis jaringan tradisional. Paket pada jaringan 3G ditransmisikan pada tautan tulang punggung melalui beberapa lapisan enkapsulasi. Panjang paket dan format enkapsulasi berbeda dari paket pada jaringan umum. Splitter ini dapat secara akurat mengidentifikasi dan memproses protokol terowongan seperti paket GTP dan GRE, paket MPLS multilayer, dan paket VLAN. Ia dapat mengekstrak paket sinyal IUPS, paket sinyal GTP, dan paket Radius ke port yang ditentukan berdasarkan karakteristik paket. Selain itu, ia dapat membagi paket berdasarkan alamat IP internal. Dukungan untuk pemrosesan paket berukuran besar (MTU > 1522 Byte) dapat secara sempurna mewujudkan aplikasi pengumpulan dan pengalihan data jaringan 3G.

Persyaratan Fitur:

- Mendukung distribusi lalu lintas melalui protokol aplikasi L2-L7.

- Mendukung pemfilteran 5-tuple berdasarkan alamat IP sumber, alamat IP tujuan, port sumber, port tujuan, dan protokol yang tepat, serta dengan mask.

- Mendukung penyeimbangan beban keluaran dan homologi keluaran.

- Mendukung penyaringan dan penerusan berdasarkan string karakter.

- Mendukung manajemen sesi. Meneruskan N paket pertama dari setiap sesi. Nilai N dapat ditentukan.

- Mendukung banyak pengguna. Paket data yang sesuai dengan aturan yang sama dapat diberikan kepada pihak ketiga secara bersamaan, atau data pada antarmuka keluaran dapat dicerminkan dan direplikasi, sehingga memastikan akses data dari beberapa sistem aplikasi.

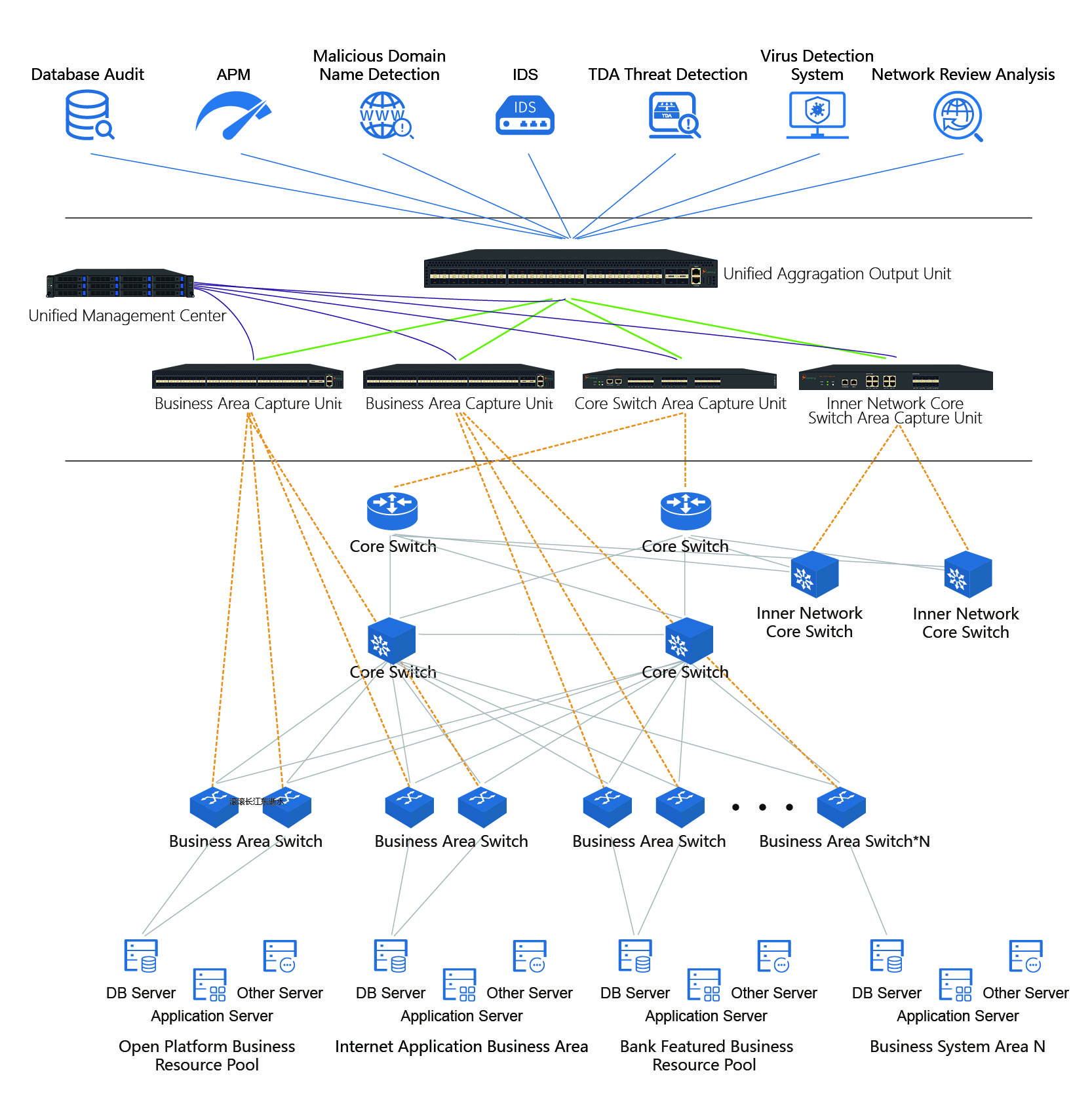

Solusi Industri Keuangan, Keunggulan Solusi, Solusi

Dengan pesatnya perkembangan teknologi informasi global dan semakin dalamnya informatisasi, skala jaringan perusahaan secara bertahap meluas, dan ketergantungan berbagai industri pada sistem informasi semakin tinggi. Pada saat yang sama, serangan internal dan eksternal, penyimpangan, dan ancaman keamanan informasi pada jaringan perusahaan juga meningkat. Dengan banyaknya perlindungan jaringan dan sistem pemantauan bisnis aplikasi yang dioperasikan secara berurutan, serta berbagai macam peralatan pemantauan bisnis dan perlindungan keamanan yang tersebar di seluruh jaringan, akan terjadi pemborosan sumber daya informasi, titik buta pemantauan, pemantauan berulang, topologi jaringan, dan masalah ketidakteraturan lainnya yang menyebabkan ketidakmampuan untuk memperoleh data target secara efektif. Hal ini mengakibatkan efisiensi kerja peralatan pemantauan rendah, investasi tinggi, pendapatan rendah, kesulitan pemeliharaan dan pengelolaan, serta kesulitan pengendalian sumber daya data.

Waktu posting: 08-Sep-2022